Cloud Access Security Broker (CASB) Was ist Cloud Access Security Broker (CASB)?

Cloud Access Security Broker oder CASB ist eine Sicherheitslösung, die zwischen Benutzer und Anbieter von Cloud-Services geschaltet ist und eine sichere Verbindung zu SaaS-Anwendungen vermittelt. So wird gewährleistet, dass vertrauliche Daten geschützt bleiben, Datenverlust verhindert und die Wahrscheinlichkeit eines Cyberangriffs verringert wird.

- CASB erklärt

- Wie passt CASB in SASE?

- Warum sollte ich CASB in Erwägung ziehen?

- Wie funktioniert CASB?

- Funktionen von CASB

- HPE und CASB

- Die Vorteile von HPE Aruba Networking CASB

CASB erklärt

Laut Gartner

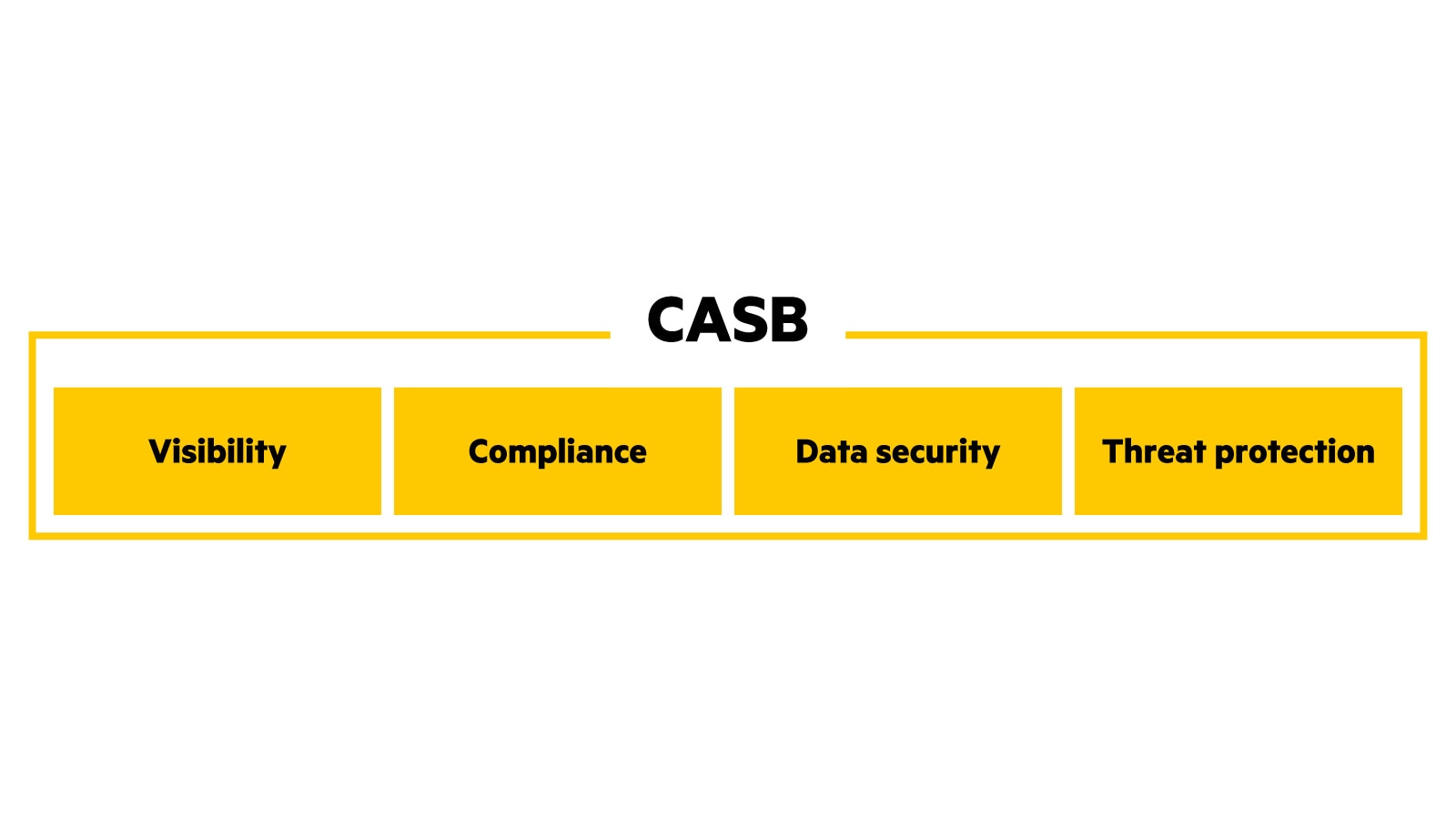

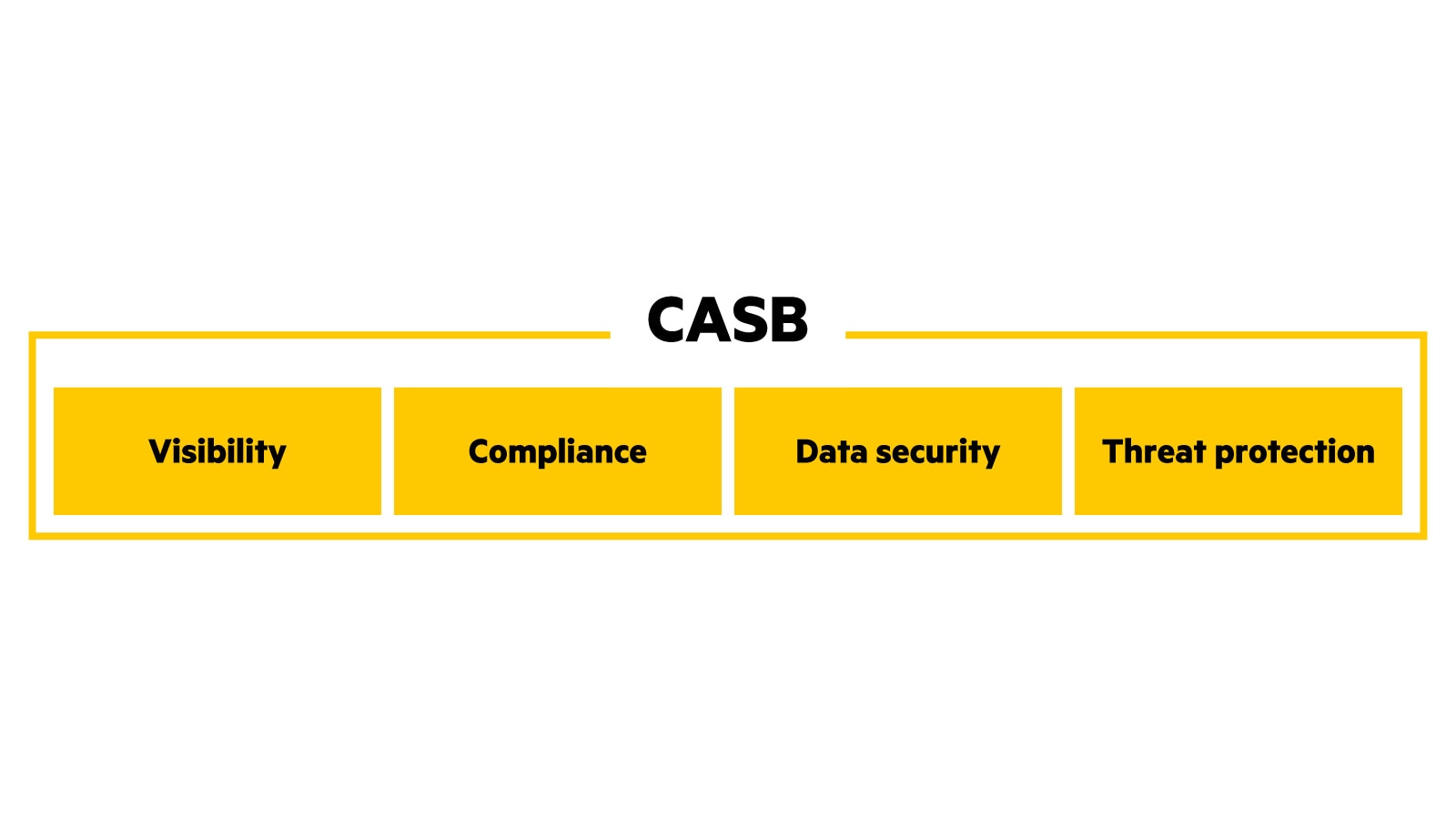

In einer Welt, in der vertrauliche Unternehmensdaten auf Rechenzentren, Public Clouds (IaaS, PaaS) oder SaaS-Anwendungen verteilt sind, gewährleistet CASB Datenschutz, Einhaltung von Vorschriften und Bedrohungsschutz und unterstützt Sicherheitsteams dabei, ihre Zero-Trust-Netzwerksicherheit über lokale Rechenzentren hinaus auf Cloud und SaaS auszudehnen. Eine CASB-Lösung bietet die folgenden vier Funktionen:

- Sichtbarkeit: Sorgen Sie für Sichtbarkeit des gesamten Benutzerverkehrs und der von Mitarbeitern verwendeten SaaS-Anwendungen.

- Compliance: Erzwingen Sie die Einhaltung von Vorschriften wie DSGVO, PCI DSS, HIPAA usw., indem Sie den Zugriff auf vertrauliche Daten beschränken, die in mehreren Cloud-Umgebungen gehostet werden.

- Datensicherheit: Setzen Sie Datensicherheitsrichtlinien durch, verhindern Sie die unbefugte Weitergabe von Daten und überwachen und scannen Sie die Datennutzung von und zu SaaS-Anbietern.

- Bedrohungsschutz: Beheben Sie Bedrohungen, wenn in einer Cloud-Anwendung ungewöhnliches Verhalten erkannt wird, und reduzieren Sie so die Risiken durch Ransomware, Malware oder kompromittierte Benutzer.

Wie passt CASB in SASE?

Der SASE (Secure Access Service Edge) ist eine Kombination aus SD-WAN und Cloud-basiertem Security Service Edge oder SSE. Der SSE besteht aus wichtigen Sicherheitsdiensten, einschließlich Cloud Access Security Broker bzw. CASB, der es Unternehmen ermöglicht, vertrauliche Daten in der Public Cloud zu sichern und einen Teil der Sicherheitsvision von SASE umzusetzen.

Warum sollte ich CASB in Erwägung ziehen?

Vertrauliche Unternehmensdaten befinden sich nicht mehr hinter einer Firewall auf Ihren Servern, sondern sind auf Rechenzentren, Public Clouds und SaaS-Anwendungen verteilt. Und bei der hybriden Arbeit greifen Mitarbeiter über ungesicherte Netzwerke auf Daten und Anwendungen zu. Das bringt für Unternehmen und Sicherheitsteams kritische Sicherheitsherausforderungen mit sich, angefangen bei den Folgenden:

1. Wie verhindern Sie, dass Mitarbeiter vertrauliche Daten in verwalteten und nicht (von der IT) verwalteten Cloud-Anwendungen teilen (hoch-/herunterladen)?

2. Wie kontrollieren Sie die Nutzung von Anwendungen und Services, die nicht ausdrücklich von der IT genehmigt wurden (Schatten-IT)?

3. Wie erfüllen Sie verschiedene Compliance-Vorschriften, die strengen Datenschutz vorschreiben?

4. Wie sichern Sie vertrauliche Daten in der Public Cloud und beschränken den Zugriff auf BYOD?

5. Wie überwachen Sie Daten in der Public Cloud auf Malware, Ransomware usw. und schützen Mitarbeiter vor dem Herunterladen derartiger bösartiger Software?

Die Verfügbarkeit von Cloud-Services per Mausklick bietet Mitarbeitern einen einfachen und ungehinderten Zugriff. Kompliziert wird es, wenn Mitarbeiter bestimmte Anwendungen wie GitHub, Dropbox usw. sowohl für die berufliche als auch für die private Arbeit verwenden, oder Konten zur Datenanalyse oder zur Verwaltung von Projekt-Workflows bei nicht verwalteten Anwendungen erstellen. Aktionen wie diese stellen Sicherheitsteams vor ungeahnte Herausforderungen und setzen die Unternehmensdaten einem enormen Sicherheitsrisiko aus.

CASBs unterstützen die Sicherheitsteams dabei, ihre Kontrolle auf die Cloud auszudehnen, indem sie Einblick in alle von den Mitarbeitern verwendeten Cloud-Services bieten, SaaS-Anwendungen auf potenzielle Bedrohungen überwachen oder scannen, Daten vor Bedrohungen schützen, Compliance-Vorschriften einhalten und die Weitergabe vertraulicher Daten einschränken.

Wie funktioniert CASB?

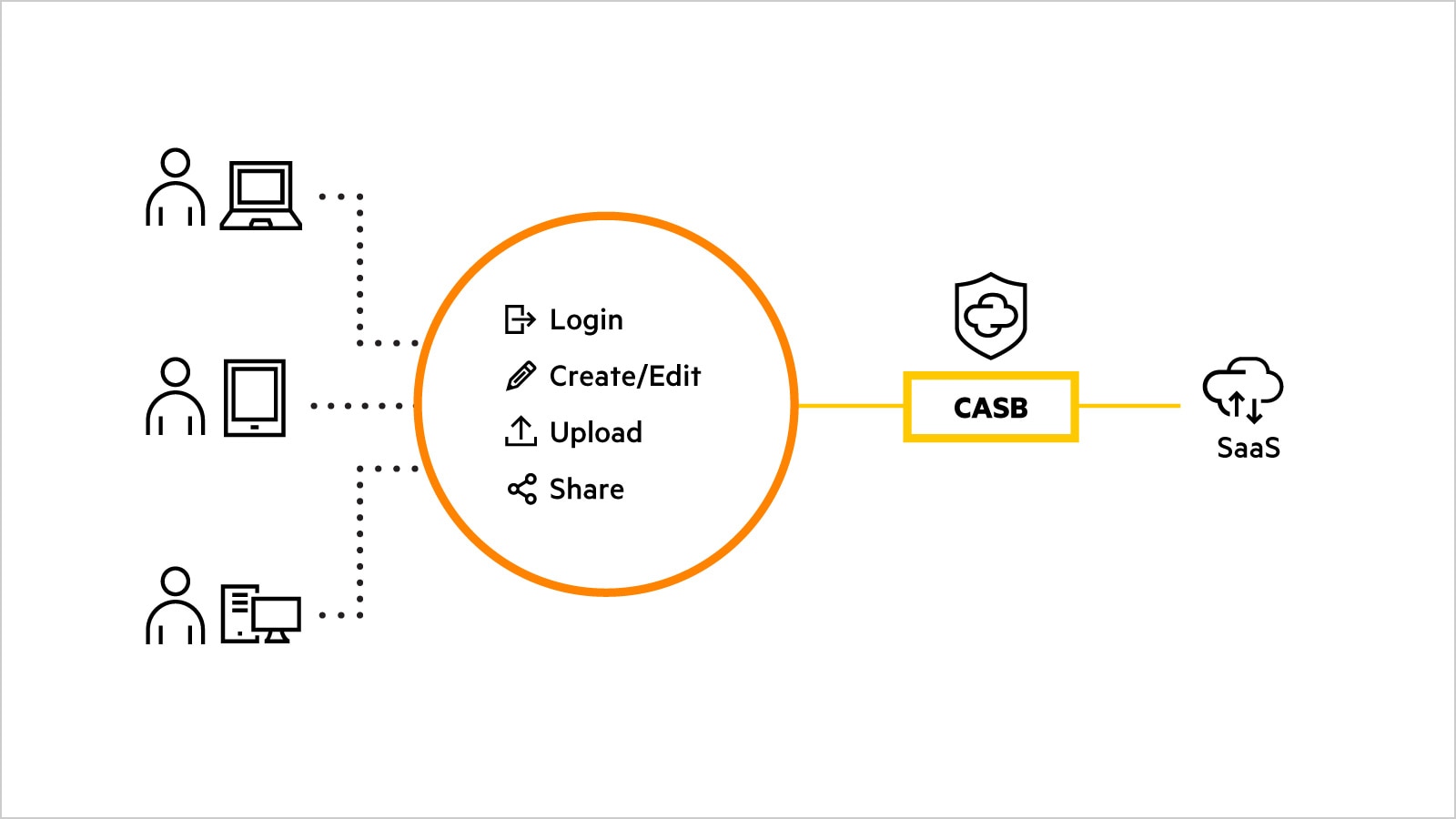

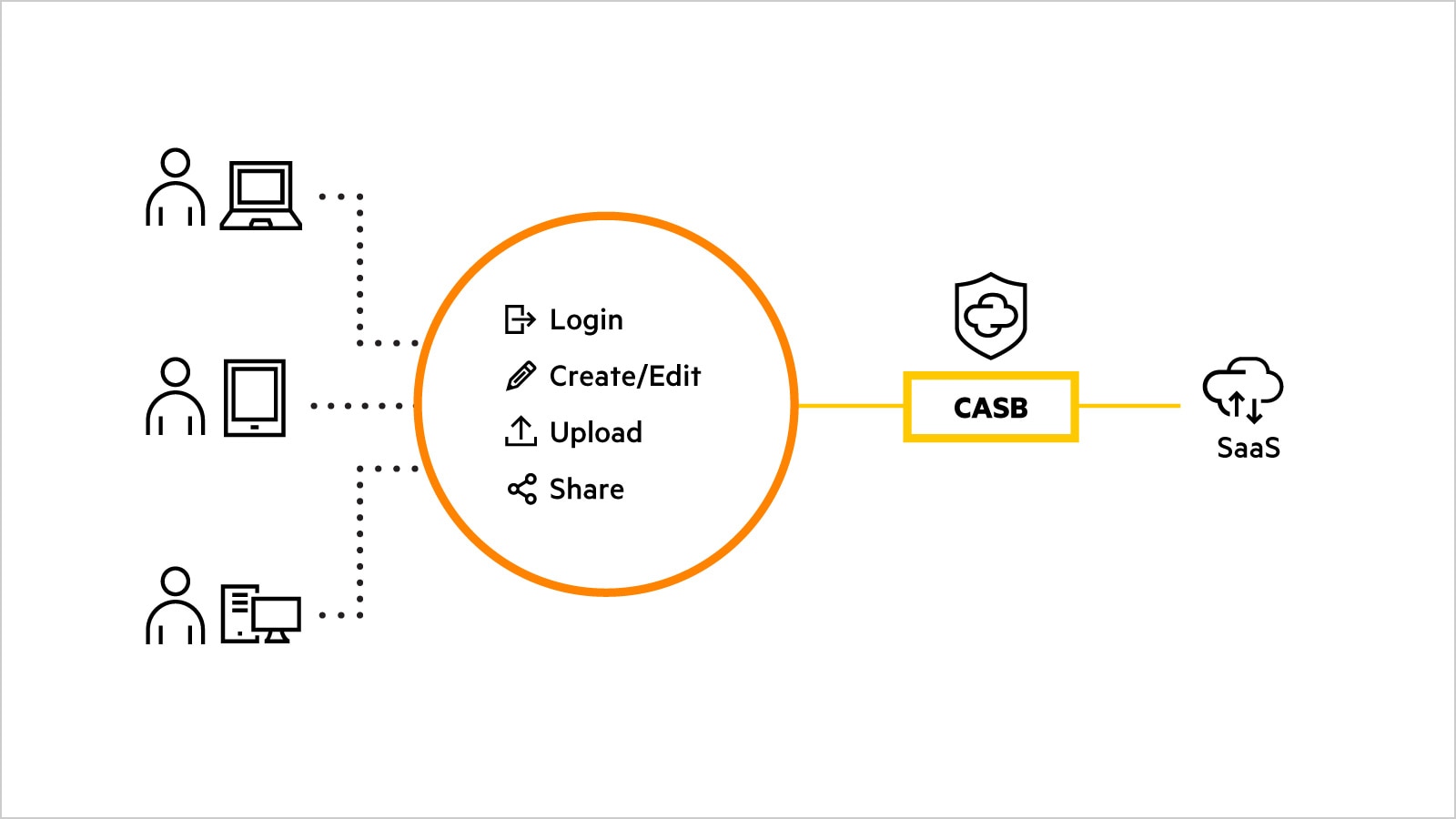

Eine CASB-Lösung wird über Hardware oder Software vor Ort oder als Cloud-Service bereitgestellt. CASB verwendet Proxy- und API-Methoden, um strenge Sicherheitsprüfungen durchzusetzen:

- Proxy-Workflow: zur Datenprüfung in Echtzeit.

1. Der Benutzer versucht, auf eine SaaS-Anwendung oder IaaS-Plattform zuzugreifen. Der Datenverkehr wird von CASB abgefangen und eine SSL-Prüfung durchgeführt.

2. CASB validiert die Identität und wendet Richtlinien über Inline-CASB- und Datensicherungskontrollen an, um Upload-, Download- und Freigabeaktivitäten einzuschränken. Die Konformität wird überprüft und der Zugriff wird basierend auf Kontextänderungen in Echtzeit automatisch angepasst.

3. Durch eingeschränkte Aktionen wird dem Benutzer ein sicherer SaaS-Zugriff gewährt, während gleichzeitig nicht autorisiertes Verhalten eingeschränkt wird, um Datenverlust zu verhindern und die Einhaltung von Vorschriften durchzusetzen.

4. Administratoren erhalten Einblick in sämtliche Benutzeraktivitäten beim Zugriff auf die SaaS-Anwendung. Wenn sich die Sicherheitslage ändert oder der Benutzer unbefugte Aktivitäten versucht, wird der Zugriff neu bewertet und die Administratoren werden benachrichtigt.

- API-Workflow: zum Scannen ruhender Daten.

CASB nutzt Out-of-Band-API-Sicherheit (Anwendungsprogrammierschnittstelle) zur Überwachung von Daten, die in Cloud-Services wie Microsoft Office 365, Salesforce, Workday, SharePoint usw. gespeichert sind. CASB lässt sich in die APIs dieser Cloud-Services integrieren und sucht nach Malware, Ransomware, bösartiger Software und anderen Arten von Cyberbedrohungen.

Funktionen von CASB

- Inline-CASB: Setzen beim Verschieben von Daten in die Cloud und aus der Cloud Sicherheitsrichtlinien in Echtzeit durch. Dies kann Authentifizierung, Verschlüsselung und andere Sicherheitskontrollen umfassen.

- SSL-Prüfung zur CASB-Kontrolle: Prüfen Sie verschlüsselten SSL/TLS-Verkehr, um potenzielle Bedrohungen oder Datenlecks zu stoppen, bevor sie auftreten. Durch die Entschlüsselung des Datenverkehrs kann der CASB Sicherheitsrichtlinien zum Schutz vertraulicher Daten anwenden.

- Einblick in Anwendungen und Schatten-IT: Unter Schatten-IT versteht man die Nutzung von Anwendungen und Services ohne ausdrückliche Genehmigung der IT. Mit CASB erhalten Unternehmen Einblick in SaaS-Anwendungen und Schatten-IT, um die mit der genehmigten und nicht genehmigten App-Nutzung verbundenen Risiken besser zu verstehen und zu verwalten.

- Detaillierte Kontrolle eingeschränkter Aktionen: Administratoren können detaillierte Richtlinien festlegen, die bestimmte Aktionen wie das Hochladen, Herunterladen, Teilen von Daten usw. von jeglichen SaaS-Anwendungen aus einschränken. Dies ist eine wichtige Voraussetzung zum Schutz vor Datenverlust und zur Gewährleistung der Einhaltung verschiedener Vorschriften.

- DLP für SaaS-basierte Anwendungen: DLP (Data Loss Prevention) trägt zum Schutz vertraulicher Daten in SaaS-Anwendungen bei, indem potenzielle Datenschutzverletzungen oder unbefugte Zugriffe überwacht, erkennt und blockiert werden. DLP kann reguläre Ausdrücke (Regex) und Wörterbuchabgleich verwenden oder OCR (Optical Character Recognition) nutzen, um vertrauliche Daten zu identifizieren und zu schützen.

- Konformität mit vordefinierten und benutzerdefinierten Wörterbüchern: Es können vordefinierte und benutzerdefinierte Wörterbücher erstellt werden, um die Konformität mit bestimmten Vorschriften wie HIPAA, PCI DSS, DSGVO und NIST sicherzustellen. Diese Wörterbücher enthalten Begriffe und Muster, die für jede Verordnung einzigartig sind und Organisationen dabei helfen, ihren Compliance-Verpflichtungen nachzukommen.

HPE und CASB

HPE Aruba Networking CASB ist eine moderne Cloud Access Security Broker (CASB)-Lösung, die die Cloud-Sicherheit verbessern und den Zugriff auf SaaS-Anwendungen für Unternehmen sichern soll. Unser CASB dient als Sicherheitsvermittler zwischen Benutzern und SaaS-Anwendungen, bietet Inline-CASB-Schutz für Daten während der Übertragung, reguliert effektiv Datenflüsse, deckt Schatten-IT auf und verhindert Datenverlust.

HPE Aruba Networking CASB bietet End-to-End-Transparenz und ermöglicht eine zentrale Verwaltung von Benutzerzugriff, Downloads und Freigabeberechtigungen. Die Funktionsweise unseres CASB ist unkompliziert: Er leitet den Datenverkehr über einen Proxy weiter, um riskante Pass-Through-Verbindungen zu vermeiden, validiert Identitäten, wendet Richtlinien an und verbindet Benutzer sicher mit Ressourcen, während er gleichzeitig den Datenverkehr prüft und das Benutzererlebnis überwacht.

HPE Aruba Networking CASB legt den Schwerpunkt auf Benutzerfreundlichkeit und Skalierbarkeit und bietet sicheren Zugriff auf moderne Cloud-Services und -Anwendungen. In unserer Cloud-zentrierten Welt zielt der CASB als Teil der umfassenderen HPE Aruba Networking SSE-Plattform darauf ab, von Anfang an einen Mehrwert durch verbesserte Transparenz, Compliance und Datensicherheit zu liefern.

Die Vorteile von HPE Aruba Networking CASB

HPE Aruba Networking CASB ermöglicht Unternehmen die Nutzung der Cloud und bietet ihnen dabei das gleiche Maß an Datensicherheit wie bei Services vor Ort. Unsere CASB-Lösung bietet folgende Vorteile:

- Verbesserte Datensicherheit: Bietet Echtzeit-Scanning und Überwachung der Datennutzung und des Datenflusses zum und vom SaaS-Anbieter. Hierzu gehören DLP-Funktionen, die vertrauliche Daten schützen, indem sie die unbefugte Weitergabe verhindern und die Durchsetzung von Datensicherheitsrichtlinien gewährleisten.

- Sichtbarkeit und Kontrolle: Bietet detaillierte Sichtbarkeit und Kontrolle über Cloud-Umgebungen. Teams können den gesamten Benutzerverkehr sehen, ermitteln, welche Cloud-Anwendungen die Benutzer verwenden, und detaillierte Steuerelemente anwenden, um zu verwalten, wie auf Daten zugegriffen wird und diese verwendet werden.

- Compliance: Unterstützt die Einhaltung von Datenschutzbestimmungen durch die Durchsetzung von Unternehmensrichtlinien zur Cybersicherheit in mehreren Cloud-Umgebungen. Risikobewertungen und Schätzwerte für Benutzer und Anwendungen helfen bei der Verwaltung der Compliance-Anforderungen.

- Bedrohungsminderung: Schützt vor bekannten und unbekannten Bedrohungen, einschließlich Anti-Malware und Antivirenprogrammen. Erkennt ungewöhnliches Verhalten in Cloud-Anwendungen, identifiziert Risiken wie Ransomware, kompromittierte Benutzer und betrügerische Anwendungen und kann Bedrohungen automatisch beheben, um Unternehmensrisiken zu begrenzen.

- Betriebseffizienz: Konsolidiert mehrere Arten der Durchsetzung von Sicherheitsrichtlinien an einem einzigen Punkt, um Sicherheitsabläufe zu optimieren, die Verwaltung von Sicherheitsrichtlinien zu vereinfachen und mehrere Cloud-Services zu sichern.